Firewall Nedir? Güvenlik Duvarı Temel Tanımı Ve Önemi

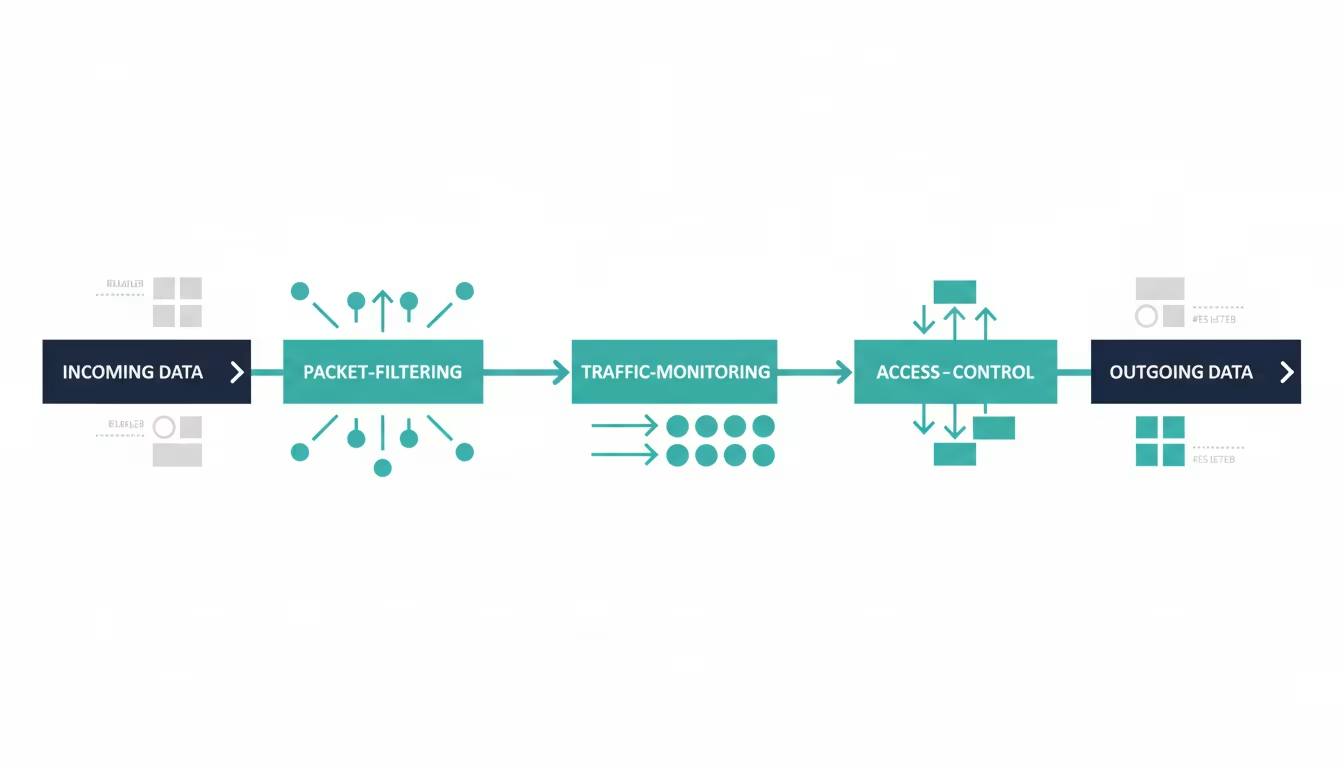

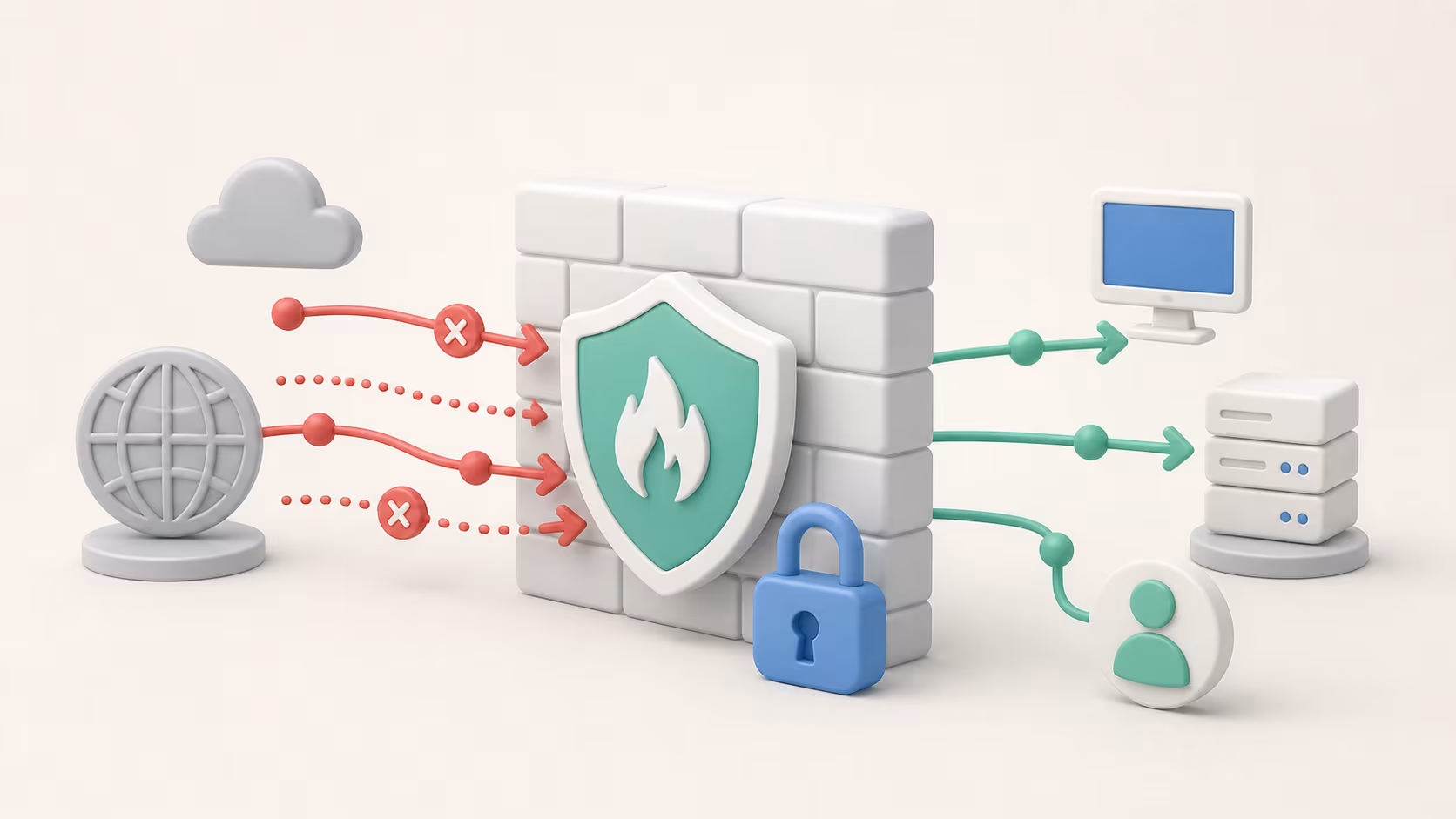

Güvenlik duvarı (Firewall), bilgisayar ağları ile dış dünya arasındaki trafiği kontrol eden, önceden belirlenmiş güvenlik kuralları setine göre izinsiz erişimleri engelleyen bir ağ güvenlik sistemidir. Temel amacı, dahili ağı dış tehditlerden korurken, yetkili trafiğin geçişine izin vermektir. Bir güvenlik duvarı, gelen ve giden tüm ağ trafiğini denetler ve belirli kriterlere göre filtreler.

Modern siber güvenlik mimarisinin temel taşlarından biri olan güvenlik duvarları, hem donanım hem de yazılım tabanlı olabilir. Donanım tabanlı güvenlik duvarları, fiziksel cihazlar olarak yüksek performans ve dayanıklılık sunarken, yazılım tabanlı olanlar bireysel bilgisayarlar veya sunucular üzerine kurulur. Genellikle ağ geçidinde konumlandırılarak geniş alan ağları (WAN) ile yerel alan ağları (LAN) arasındaki trafiği denetlerler.

Güvenlik Duvarı Nasıl Çalışır? Filtreleme Yöntemleri

Firewall Paket Filtreleme Mekanizması

Paket filtreleme, güvenlik duvarlarının en temel çalışma yöntemidir. Bu yöntemde güvenlik duvarı, veri paketlerinin IP adresi, port numarası ve protokol türü gibi başlık bilgilerini inceleyerek kurallara uygun olup olmadığını kontrol eder. Kurallara uymayan paketler anında engellenir ve hedefe ulaşması önlenir. Bu işlem her paket için ayrı ayrı gerçekleştirilir ve milisaniyeler içinde tamamlanır.

Paket filtreleme işlemi sırasında kaynak IP adresi, hedef IP adresi, kaynak port numarası, hedef port numarası ve protokol türü (TCP, UDP, ICMP gibi) analiz edilir. Örneğin, dış ağdan gelen bir HTTP isteği 80 numaralı porta yönlendiriliyorsa ve kurallar buna izin veriyorsa paket geçer, aksi takdirde reddedilir.

Firewall Durum Denetimi (stateful Inspection) Teknolojisi

Durum denetimi yöntemi, sadece tek tek paketleri değil, aynı zamanda bağlantının genel durumunu da takip eder. Bu yöntem sayesinde güvenlik duvarı, bir oturuma ait tüm paketlerin meşru olup olmadığını anlayarak daha akıllı kararlar verir. Örneğin, bir TCP bağlantısının hangi aşamada olduğunu (SYN, SYN-ACK, ACK) izleyerek sadece geçerli oturumlara ait paketlerin geçmesine izin verilir.

Stateful Inspection, bağlantı tablosu oluşturarak her aktif oturumu bellekte tutar. Bu tabloda kaynak ve hedef IP adresleri, port numaraları, protokol bilgileri ve bağlantı durumu bilgileri saklanır. Bir paket geldiğinde, önce bu tabloya bakılır ve eğer paket mevcut bir oturuma aitse hızlıca işlenir, değilse detaylı kurallara göre incelenir.

Güvenlik Duvarı Uygulama Katmanı Filtreleme

Modern güvenlik duvarları (Yeni Nesil Güvenlik Duvarları - NGFW), belirli uygulamaların trafiklerini uygulama seviyesinde denetleyerek daha detaylı kontrol sağlar. Bu yöntem, sadece port ve IP adresi bilgisine değil, paketin içeriğine ve hangi uygulama tarafından üretildiğine de bakar. Örneğin, HTTP trafiği içinde hangi web sitesine erişildiği, FTP trafiğinde hangi dosyaların indirildiği gibi detaylar incelenebilir.

Uygulama katmanı filtreleme sayesinde, aynı port numarasını kullanan farklı uygulamalar birbirinden ayırt edilebilir. 443 numaralı portu kullanan HTTPS trafiği içinde YouTube, Netflix veya kurumsal bir bulut uygulaması ayrı ayrı tanımlanabilir ve her birine farklı kurallar uygulanabilir. Bu özellik özellikle kurumsal ağlarda bant genişliği yönetimi ve güvenlik politikalarının uygulanması açısından kritik öneme sahiptir.

Firewall Proxy Hizmeti Ve Derin Paket İnceleme

Bazı güvenlik duvarları, gelen ve giden trafiği doğrudan hedefe iletmek yerine, bir proxy sunucusu aracılığıyla kontrol eder. Bu yöntemde güvenlik duvarı, istemci ile sunucu arasında aracı görevi görür ve her iki tarafa da ayrı bağlantılar kurar. Veri paketlerinin detaylı incelenmesine ve zararlı içeriğin tespit edilmesine olanak tanır.

Derin paket incelemesi (DPI), paketin sadece başlık bilgilerini değil, içeriğini de analiz eder. Bu sayede virüsler, truva atları, sızma girişimleri ve veri sızdırma teşebbüsleri tespit edilebilir. Modern NGFW çözümleri, DPI teknolojisini yapay zeka ve makine öğrenimi algoritmaları ile birleştirerek bilinmeyen tehditleri (zero-day saldırıları) bile tespit edebilir.

Firewall Türleri: Donanım Ve Yazılım Tabanlı Çözümler

Güvenlik Duvarı Donanım Tabanlı Çözümler

Donanım tabanlı güvenlik duvarları, özel olarak tasarlanmış fiziksel cihazlardır ve genellikle ağ geçidinde konumlandırılır. Yüksek performanslı işlemciler, özel ASIC (Application-Specific Integrated Circuit) çipleri ve optimize edilmiş işletim sistemleri sayesinde yüksek hızlarda trafik işleyebilirler. Kurumsal ortamlarda tercih edilirler çünkü tüm ağı tek bir noktadan koruma imkanı sunarlar.

Fortinet FortiGate serisi bu kategorinin önde gelen örneklerindendir. FortiGate 30G modeli 4 Gbps firewall throughput sunarken, FortiGate 90G modeli 28 Gbps'e kadar çıkabilir. Bu cihazlar aynı zamanda IPsec VPN, IPS (Intrusion Prevention System), SSL denetimi gibi özellikleri tek bir donanım üzerinde birleştirir. FortiGate 70F modeli 1.5 milyon eşzamanlı oturum desteklerken, saniyede 100.000 yeni oturum oluşturabilir.

Firewall Yazılım Tabanlı Ve Sanal Güvenlik Duvarları

Yazılım tabanlı güvenlik duvarları, standart sunucu donanımları veya bireysel bilgisayarlar üzerine kurulur. Maliyet avantajı sağlarlar ve esnek yapılandırma imkanı sunarlar. Bulut ortamlarında sıklıkla tercih edilen sanal güvenlik duvarları (VM-Serisi), sanallaştırma platformları üzerinde çalışır ve dinamik olarak ölçeklendirilebilir.

Palo Alto Networks VM-Serisi sanal güvenlik duvarları, VMware, Hyper-V, KVM ve bulut platformları (AWS, Azure, Google Cloud) üzerinde çalışabilir. PAN-OS işletim sistemi üzerinde çalışan bu sanal cihazlar, fiziksel karşılıklarıyla aynı güvenlik özelliklerini sunar. Ayrıca CN-Serisi konteyner tabanlı güvenlik duvarları, Kubernetes ortamlarında mikroservis mimarilerini korumak için tasarlanmıştır.

Güvenlik Duvarı Bulut Tabanlı Çözümler (fwaas)

Bulut tabanlı güvenlik duvarı hizmetleri (Firewall as a Service - FWaaS), geleneksel donanım veya yazılım kurulumu gerektirmeden güvenlik duvarı koruması sağlar. AWS Network Firewall ve Azure Firewall bu kategorinin önde gelen örnekleridir. Bu hizmetler, otomatik ölçeklendirme, yüksek kullanılabilirlik ve merkezi yönetim avantajları sunar.

AWS Network Firewall, AWS bulut ortamlarında güvenlik duvarı kuralları tanımlama ve ağ trafiği üzerinde ince ayarlı kontrol sağlama imkanı sunar. Durum denetimi, saldırı önleme ve web filtreleme gibi gelişmiş özelliklere sahiptir. Azure Firewall ise Azure Sanal Ağ kaynaklarını koruyan, bulut tabanlı, yönetilen bir ağ güvenlik hizmetidir ve ağ etkinliği günlüğü, tehdit istihbaratı entegrasyonu gibi özellikler içerir.

Firewall Önde Gelen Ürünler Ve Teknik Özellikleri

Palo Alto Networks Güvenlik Duvarı Çözümleri

Palo Alto Networks, yeni nesil güvenlik duvarı pazarının liderlerinden biridir. PA-Serisi fiziksel cihazlar, VM-Serisi sanal güvenlik duvarları ve CN-Serisi konteyner tabanlı çözümler sunmaktadır. PAN-OS işletim sistemi üzerinde çalışan bu ürünler, uygulama ve kimlik tabanlı denetim, derin paket incelemesi, entegre tehdit önleme ve çoklu bulut desteği sağlar.

Palo Alto Networks'ün en güçlü yanı, yapay zeka ve makine öğrenimi entegrasyonudur. Prisma AIRS (AI-Runtime Security) çözümü, tehdit algılama ve operasyonel verimliliği artırır. 12 Şubat 2026 tarihinde CyberArk'ın satın alınmasıyla, şirket kimlik güvenliğini platform genelinde temel bir sütun haline getirdi. Bu entegrasyon, ayrıcalık, makine ve yapay zeka kimlik korumasını birleştirerek platformlaşmayı ve operasyonel esnekliği hızlandırıyor.

Fortinet Fortigate Güvenlik Duvarı Performans Metrikleri

Fortinet FortiGate serisi, performans ve entegre güvenlik odaklı uygun maliyetli seçenekler sunar. FortiOS işletim sistemi üzerinde çalışan bu cihazlar, SSL denetimi, saldırı önleme (IPS), web filtreleme, uygulama kontrolü, güvenli SD-WAN ve yapay zeka destekli tehdit koruması entegrasyonuna sahiptir. Mart 2026 ürün matrisine göre teknik özellikler şu şekildedir:

| Model | Firewall Throughput | IPsec VPN Throughput | IPS Throughput | NGFW Throughput | Eşzamanlı Oturum | Firewall Politikaları |

|---|---|---|---|---|---|---|

| FG-30G | 4 Gbps | 3.5 Gbps | 800 Mbps | 570 Mbps | 600.000 | 2.000 |

| FG-40F | 5 Gbps | - | - | - | - | 2.000 |

| FG-60F | 10 Gbps | - | - | - | - | 2.000 |

| FG-70F | - | - | - | - | 1.500.000 | 5.000 |

| FG-90G | 28 Gbps | 25 Gbps | 4.5 Gbps | 2.5 Gbps | - | 5.000 |

FortiGate cihazları aynı zamanda SSL denetimi throughput performansı da sunar. FG-40F modeli 310 Mbps, FG-50G modeli ise 1.3 Gbps SSL denetimi (IPS, ortalama HTTPS) gerçekleştirebilir. Bu özellik, şifrelenmiş trafik içinde gizlenen tehditleri tespit etmek için kritik öneme sahiptir.

Cisco Meraki Mx Güvenlik Duvarı Ve Sd-wan Özellikleri

Cisco Meraki MX Serisi, birleşik tehdit yönetimi (UTM) ve SD-WAN yeteneklerini tek bir bulut tabanlı platformda sunar. Saldırı önleme, gelişmiş kötü amaçlı yazılım koruması (AMP), içerik filtreleme ve otomatik VPN özelliklerine sahiptir. Merkezi bulut yönetimi sayesinde, birden fazla lokasyonu tek bir arayüzden yönetmek mümkündür.

| Model | Firewall Throughput | Fiyat (USD) | Kullanım Alanı |

|---|---|---|---|

| MX64 | - | 595 | Küçük ofisler |

| MX67W | 700 Mbps | 695 | Şubeler |

| MX68 | - | 995 | Orta büyüklük ofisler |

| MX85 | 2 Gbps | 1.995 | Büyük şubeler |

| MX100 | - | 4.995 | Kampüsler |

| MX250 | - | 9.995 | Veri merkezleri |

| MX450 | 6 Gbps | 19.995 | Büyük kurumsal |

Meraki cihazları bulut tabanlı yönetim için ayrı bir lisans aboneliği gerektirir. Donanım fiyatları tek seferlik satın alma için geçerlidir ve lisans maliyeti bu fiyatlara dahil değildir. FIPS Modu ve HTTPS Denetimi gibi özelliklerin etkinleştirilmesi, performansı etkileyebilir.

Firewall Fiyatlandırma Modelleri Ve Maliyet Analizi

Aws Network Firewall Güvenlik Duvarı Fiyatlandırması

AWS Network Firewall, tüketime dayalı bir fiyatlandırma modeli kullanır. Uç nokta saatlik ücreti ve veri işleme ücretleri olmak üzere iki ana maliyet kalemi vardır. ABD Doğu (N. Virginia) bölgesinde, her bir güvenlik duvarı uç noktası için saatlik 0,395 USD ücret alınır. İşlenen her 1 GB veri için ise 0,065 USD ücret uygulanır.

6 Şubat 2026 tarihinde AWS, iki önemli fiyatlandırma iyileştirmesi duyurdu. NAT Ağ Geçitleri ile hizmet zincirlenmiş ikincil güvenlik duvarı uç noktalarında saatlik ve veri işleme indirimleri uygulanmaya başlandı. Ayrıca, Gelişmiş Denetim (TLS denetimi) için ek veri işleme ücretleri tamamen kaldırıldı. Bu değişiklik, özellikle 13 AWS bölgesinde önemli maliyet düşüşü sağladı ve şifrelenmiş trafik denetimini daha erişilebilir hale getirdi.

Azure Firewall Güvenlik Duvarı Fiyatlandırma Yapısı

Azure Firewall, tüketime dayalı bir fiyatlandırma modeli kullanır ve ön maliyet veya uzun vadeli taahhüt gerektirmez. Dağıtılan güvenlik duvarı örneklerinin sayısına, işlenen veri hacmine ve politika yönetimi gibi ek hizmetlere göre ücretlendirilir. Azure Firewall Manager hizmeti için ayrı bir maliyet yoktur; yalnızca Firewall Manager aracılığıyla oluşturulan politikalar ve dağıtımlar için ücret ödenir.

Azure Web Application Firewall (WAF), aylık sabit ücretler ve istek tabanlı işlem ücretleri içerir. Her politika için aylık bir ücret alınır ve özel kurallar ile yönetilen kural setleri için ek ücretler uygulanır. Bu model, kullanım miktarına göre esnek ölçeklendirme imkanı sunar ve tahmin edilebilir bir maliyet yapısı sağlar.

Firewall Hizmet Olarak Güvenlik Duvarı (fwaas) Maliyetleri

Bulut güvenlik duvarı hizmetleri, geleneksel donanım yatırımlarına göre daha düşük başlangıç maliyeti sunar. NordLayer gibi FWaaS sağlayıcıları, kullanıcı başına aylık 14 USD'den başlayan fiyatlarla hizmet vermektedir. Bu model, özellikle küçük ve orta ölçekli işletmeler için cazip bir alternatif oluşturur çünkü donanım bakımı, güncelleme ve yükseltme maliyetlerini ortadan kaldırır.

Palo Alto Networks ve Fortinet gibi kurumsal çözümler, doğrudan halka açık fiyat listesi sunmaz. Fiyatlandırma, donanım modeli, lisanslama süresi (genellikle 1, 3 veya 5 yıl), etkinleştirilen güvenlik hizmetleri ve kullanıcı/bant genişliği gereksinimlerine göre özel teklifler aracılığıyla belirlenir. Palo Alto genellikle premium fiyatlandırmaya sahipken, FortiGate değer odaklı bir alternatif olarak konumlandırılmıştır.

Güvenlik Duvarı Kurulum Ve Yapılandırma Adımları

Firewall Fiziksel Donanım Kurulumu

Donanım tabanlı bir güvenlik duvarı kurmak için öncelikle cihazın ağ topolojisinde doğru konumda yerleştirilmesi gerekir. Genellikle internet servis sağlayıcısının (ISP) modem veya yönlendiricisi ile dahili ağ anahtarı arasına bağlanır. WAN portu ISP'ye, LAN portları ise dahili ağ cihazlarına bağlanır.

İlk yapılandırma için genellikle cihazın konsol portuna seri kablo ile bağlanılır veya varsayılan yönetim IP adresine web tarayıcısı üzerinden erişilir. Fortinet cihazlarında varsayılan IP genellikle 192.168.1.99'dur ve yönetim arayüzüne https://192.168.1.99 adresi üzerinden ulaşılır. İlk giriş için admin kullanıcı adı ve boş parola veya dokümantasyonda belirtilen varsayılan parola kullanılır. Güvenlik açısından ilk adım olarak varsayılan parola mutlaka değiştirilmelidir.

Güvenlik Duvarı Temel Kural Yapılandırması

Güvenlik duvarı kuralları, trafiğin nasıl işleneceğini belirler. Her kural genellikle şu bileşenleri içerir: kaynak bölge/IP, hedef bölge/IP, servis/port, uygulama (NGFW'lerde), eylem (izin ver/reddet) ve günlükleme seçeneği. Kurallar genellikle yukarıdan aşağıya doğru işlenir ve ilk eşleşen kural uygulanır.

Palo Alto Networks cihazlarında kural oluşturmak için Policies > Security menüsüne gidilir ve Add butonuna tıklanır. General sekmesinde kuralın adı ve açıklaması girilir. Source sekmesinde kaynak bölge ve adresler, Destination sekmesinde hedef bölge ve adresler, Application sekmesinde hangi uygulamaların izin verileceği, Service/URL Category sekmesinde port ve servisler belirlenir. Actions sekmesinde Allow veya Deny seçilir ve Log at Session End seçeneği işaretlenerek oturum sonunda günlük kaydı tutulması sağlanır.

Firewall Nat Ve Port Yönlendirme Ayarları

Network Address Translation (NAT), özel IP adreslerini genel IP adreslerine dönüştürerek dahili ağdaki cihazların internete çıkmasını sağlar. Kaynak NAT (SNAT), giden trafikte kullanılır ve birden fazla dahili cihazın tek bir genel IP adresi üzerinden internete erişmesini mümkün kılar. Hedef NAT (DNAT), gelen trafikte kullanılır ve dışarıdan gelen istekleri dahili sunuculara yönlendirir.

Port yönlendirme (Port Forwarding), belirli bir dış porttan gelen trafiğin dahili ağdaki belirli bir cihaza iletilmesini sağlar. Örneğin, dışarıdan 8080 portuna gelen HTTP trafiğini dahili ağdaki 192.168.1.100 adresindeki web sunucusunun 80 portuna yönlendirmek için bir DNAT kuralı oluşturulur. FortiGate cihazlarında Policy & Objects > Virtual IPs menüsünden yeni bir Virtual IP tanımlanır ve ardından firewall politikasında bu VIP hedef olarak belirlenir.

Güvenlik Duvarı İleri Düzey Özellikler Ve Optimizasyon

Firewall Ssl/tls Denetimi Ve Şifrelenmiş Trafik Analizi

Modern web trafiğinin büyük çoğunluğu HTTPS protokolü ile şifrelenir ve zararlı yazılımlar da bu şifrelemenin arkasına gizlenebilir. SSL/TLS denetimi, şifrelenmiş trafiği çözerek içeriğini inceledikten sonra yeniden şifreleyerek hedefe iletir. Bu işlem, güvenlik duvarının man-in-the-middle (ortadaki adam) görevi görmesini gerektirir.

SSL denetimini etkinleştirmek için öncelikle güvenlik duvarında bir CA (Certificate Authority) sertifikası oluşturulmalı ve bu sertifika tüm istemci cihazlara güvenilir kök sertifika olarak yüklenmelidir. Palo Alto Networks cihazlarında Device > Certificate Management > Certificates menüsünden self-signed bir root CA sertifikası oluşturulur. Ardından Objects > Decryption Profile oluşturulur ve hangi trafiğin deşifre edileceği belirlenir. Decryption politikalarında hangi kaynak, hedef ve uygulamaların deşifre edileceği tanımlanır. Bankacılık siteleri ve sağlık hizmetleri gibi hassas kategoriler, gizlilik nedeniyle genellikle deşifreden muaf tutulur.

Güvenlik Duvarı Ips Ve Tehdit Önleme Entegrasyonu

Intrusion Prevention System (IPS), ağ trafiğinde bilinen saldırı imzalarını ve anormal davranışları tespit ederek tehditleri gerçek zamanlı olarak engeller. Modern NGFW'ler, güvenlik duvarı ve IPS fonksiyonlarını tek bir platformda birleştirir. IPS imza veritabanları düzenli olarak güncellenerek yeni keşfedilen zafiyetlere karşı koruma sağlanır.

Fortinet FortiGate cihazlarında IPS'i etkinleştirmek için Security Profiles > Intrusion Prevention menüsünden yeni bir profil oluşturulur. Signature Updates seçeneği ile imza güncellemelerinin otomatik yapılması sağlanır. Profilde hangi saldırı kategorilerinin engelleneceği (SQL Injection, XSS, Buffer Overflow gibi) belirlenir. Oluşturulan IPS profili, firewall politikalarına Security Profiles sekmesinden eklenerek ilgili trafik için etkinleştirilir. IPS throughput, cihaz modelinin performans kapasitesine göre değişir; FG-30G için 800 Mbps, FG-90G için 4.5 Gbps IPS throughput sağlanır.

Firewall Yüksek Erişilebilirlik Ve Yük Dengeleme

Kritik iş uygulamaları için güvenlik duvarının kesintisiz çalışması hayati öneme sahiptir. Active-Passive veya Active-Active HA (High Availability) konfigürasyonları, bir cihazın arızalanması durumunda diğerinin hizmeti devralmasını sağlar. Active-Passive modda bir cihaz aktif olarak trafik işlerken diğeri bekleme konumundadır. Active-Active modda her iki cihaz da trafiği paylaşarak işler ve daha yüksek toplam throughput sağlar.

Palo Alto Networks cihazlarında HA kurulumu için iki aynı model cihaz ve özel HA kabloları gerekir. Device > High Availability > General menüsünden HA etkinleştirilir, her cihaza benzersiz bir Device ID atanır (0 ve 1) ve Group ID belirlenir. HA1 ve HA2 arayüzleri yapılandırılır; HA1 kontrol trafiği için, HA2 veri senkronizasyonu için kullanılır. Preemptive seçeneği etkinleştirildiğinde, birincil cihaz normale döndüğünde otomatik olarak aktif rolü geri alır. Configuration sync seçeneği ile konfigürasyon değişiklikleri otomatik olarak her iki cihaza da uygulanır.

Güvenlik Duvarı Güncel Gelişmeler Ve Trendler

Firewall Yapay Zeka Ve Makine Öğrenimi Entegrasyonu

2026 yılı itibarıyla yapay zeka ve makine öğrenimi, güvenlik duvarı teknolojisinde devrim yaratıyor. Geleneksel imza tabanlı tehdit tespiti, yeni ve bilinmeyen saldırılara karşı yetersiz kalırken, AI destekli sistemler davranış analizleri yaparak anormallikleri tespit edebiliyor. Palo Alto Networks'ün Prisma AIRS çözümü, AI-Runtime Security konsepti ile tehdit algılama ve operasyonel verimliliği artırıyor.

Makine öğrenimi modelleri, normal ağ trafiği desenlerini öğrenerek sapmaları otomatik olarak tespit eder. Örneğin, bir kullanıcının normalde erişmediği bir veri tabanına büyük miktarda sorgu göndermesi veya gece yarısı alışılmadık bir coğrafi konumdan erişim girişimi, AI sistemleri tarafından şüpheli olarak işaretlenir. Fortinet'in yapay zeka destekli tehdit koruması da benzer şekilde, sıfırıncı gün saldırılarını tespit etmek için davranışsal analiz kullanır.

Güvenlik Duvarı Kimlik Güvenliği Ve Zero Trust Mimarisi

12 Şubat 2026 tarihinde Palo Alto Networks'ün CyberArk'ı satın alması, siber güvenlikte yapısal bir değişime işaret ediyor. Kimlik güvenliği, Ağ ve SecOps'un yanı sıra temel bir platform sütunu haline geliyor. Bu entegrasyon, platform genelinde ayrıcalık, makine ve yapay zeka kimlik korumasını birleştirerek platformlaşmayı ve operasyonel esnekliği hızlandırıyor.

Zero Trust güvenlik modeli, "asla güvenme, her zaman doğrula" prensibine dayanır. Geleneksel çevre güvenliği yaklaşımının aksine, Zero Trust her erişim isteğini kullanıcı kimliği, cihaz durumu, lokasyon ve risk seviyesi gibi faktörlere göre değerlendirir. Modern NGFW'ler, kimlik tabanlı politikalar uygulayarak sadece IP adresi veya porta göre değil, hangi kullanıcının hangi uygulamaya eriştiğine göre kararlar verir. Bu yaklaşım, özellikle uzaktan çalışma modellerinin yaygınlaşmasıyla kritik önem kazandı.

Firewall Bulut Ve Sd-wan Entegrasyonu

Kurumlar bulut hizmetlerini benimsedikçe, güvenlik duvarları da bu yeni mimariyi desteklemek için evrildi. Çoklu bulut ortamlarında (AWS, Azure, Google Cloud) tutarlı güvenlik politikaları uygulamak için merkezi yönetim platformları geliştirildi. AWS Network Firewall ve Azure Firewall gibi bulut-native çözümler, bulut kaynaklarını korumak için optimize edilmiştir ve sınırsız bulut ölçeklenebilirliği sunar.

SD-WAN (Software-Defined WAN) teknolojisi, güvenlik duvarları ile entegre edilerek güvenli ve optimize edilmiş geniş alan ağı bağlantıları sağlar. Cisco Meraki MX Serisi, birleşik tehdit yönetimi ve SD-WAN yeteneklerini tek platformda sunar. Fortinet'in güvenli SD-WAN çözümü, FortiGate NGFW'lere entegre edilmiştir ve trafik yönlendirme kararlarını uygulama, performans ve güvenlik politikalarına göre otomatik olarak verir. Bu entegrasyon, şube ofislerin merkez ofise veya doğrudan bulut hizmetlerine güvenli ve verimli bağlanmasını sağlar.

Firewall Sorun Giderme Ve Performans İzleme

Güvenlik Duvarı Günlük Analizi Ve Olay Yönetimi

Güvenlik duvarı günlükleri, ağ trafiği ve güvenlik olayları hakkında değerli bilgiler içerir. Her kabul edilen, reddedilen veya iptal edilen bağlantı, kaynak/hedef IP, port, uygulama, kullanıcı ve eylem bilgileriyle kaydedilir. Bu günlükleri düzenli olarak incelemek, güvenlik ihlallerini tespit etmek ve ağ sorunlarını çözmek için kritik öneme sahiptir.

Palo Alto Networks cihazlarında Monitor > Logs > Traffic menüsünden gerçek zamanlı trafik günlükleri görüntülenebilir. Filtreler kullanılarak belirli IP adresleri, uygulamalar veya kullanıcılar için günlükler daraltılabilir. Örneğin, (addr.src in 192.168.1.0/24) and (action eq deny) filtresi, dahili ağdan gelen ve reddedilen tüm bağlantıları gösterir. Threat günlükleri, IPS tarafından tespit edilen saldırıları listeler ve hangi imzanın tetiklendiğini, tehdit şiddetini ve alınan eylemi gösterir. URL Filtering günlükleri, engellenen web sitelerini ve kategorilerini kaydeder.

Firewall Performans Darboğazları Ve Optimizasyon

Güvenlik duvarının performansı, ağın genel hızını ve kullanıcı deneyimini doğrudan etkiler. CPU kullanımı, bellek kullanımı, oturum sayısı ve throughput metrikleri düzenli olarak izlenmelidir. Yüksek CPU kullanımı genellikle aşırı yüklü politikalar, yetersiz donanım kapasitesi veya DDoS saldırıları nedeniyle oluşur.

FortiGate cihazlarında Dashboard > Status menüsünden sistem kaynaklarının anlık durumu görüntülenir. System > Performance menüsü CPU, bellek ve ağ arayüzü kullanım grafiklerini gösterir. Performans sorunlarını çözmek için öncelikle gereksiz politikalar temizlenmeli, günlükleme düzeyi azaltılmalı (örneğin sadece reddedilen bağlantılar kaydedilmeli) ve içerik denetimi profilleri optimize edilmelidir. SSL denetimi en yüksek performans maliyetine sahip özelliktir; FG-40F modelinde SSL denetimi etkinleştirildiğinde throughput 5 Gbps'den 310 Mbps'e düşer. Kritik olmayan trafik için SSL denetimi devre dışı bırakılarak performans artırılabilir.

Güvenlik Duvarı Firmware Güncelleme Ve Bakım

Firmware güncellemeleri, yeni özellikler, performans iyileştirmeleri ve güvenlik yamalarını içerir. Güvenlik duvarı üreticileri, keşfedilen zafiyetleri kapatmak için düzenli olarak güncellemeler yayınlar ve bu güncellemeleri uygulamak sistem güvenliği açısından hayati önem taşır. Ancak firmware güncelleme işlemi dikkatli planlanmalı çünkü hatalı bir güncelleme ağ kesintisine neden olabilir.

Güncelleme öncesinde mutlaka konfigürasyon yedeği alınmalıdır. Palo Alto Networks cihazlarında Device > Setup > Operations > Save named configuration snapshot ile mevcut konfigürasyon kaydedilir. Device > Software menüsünden mevcut ve kullanılabilir firmware sürümleri görüntülenir. Yeni sürüm indirilir (Download) ve ardından Install seçeneği ile kurulur. Güncelleme genellikle cihazın yeniden başlatılmasını gerektirir; bu nedenle bakım penceresi sırasında yapılmalıdır. HA konfigürasyonlarında passive cihaz önce güncellenir, test edilir ve sorun yoksa active cihaza geçilir, böylece hizmet kesintisi minimize edilir.

Firewall Özet Ve Değerlendirme

Güvenlik duvarı, modern ağ güvenliğinin temel taşıdır ve sürekli evrim geçiren bir teknolojidir. Paket filtrelemeden başlayarak durum denetimi, uygulama katmanı filtreleme ve yapay zeka destekli tehdit önlemeye kadar gelişmiştir. 2026 yılında güvenlik duvarları, artık sadece ağ trafiğini filtrelememekte, aynı zamanda kimlik yönetimi, bulut güvenliği ve SD-WAN işlevlerini de entegre eden kapsamlı güvenlik platformları haline gelmiştir.

Palo Alto Networks, Fortinet ve Cisco Meraki gibi önde gelen üreticiler, farklı ihtiyaçlara ve bütçelere hitap eden çözümler sunmaktadır. Donanım tabanlı çözümler yüksek performans ve dayanıklılık sunarken, bulut tabanlı FWaaS seçenekleri esneklik ve düşük başlangıç maliyeti avantajı sağlar. Kurumlar, ağ boyutuna, trafik hacmine, güvenlik gereksinimlerine ve bütçelerine göre en uygun çözümü seçmelidir. Kimlik güvenliği entegrasyonu ve Zero Trust mimarisine geçiş, önümüzdeki dönemde güvenlik duvarı teknolojisini şekillendirecek ana trendler olarak öne çıkmaktadır.

Firewall Sıkça Sorulan Sorular

Güvenlik Duvarı Ve Antivirüs Arasındaki Fark Nedir?

Güvenlik duvarı ağ trafiğini kontrol ederek dışarıdan gelen tehditleri engeller, antivirüs ise cihazda zaten bulunan veya indirilen dosyaları tarayarak kötü amaçlı yazılımları tespit eder. Güvenlik duvarı önleyici bir savunma katmanıdır ve ağ seviyesinde çalışır, antivirüs ise uç nokta güvenliğini sağlar ve dosya ve süreç seviyesinde koruma sunar. Her iki teknoloji de birbirini tamamlar ve birlikte kullanılmalıdır.

Ev Kullanıcıları Için Güvenlik Duvarı Gerekli Midir?

Evet, ev kullanıcıları için de güvenlik duvarı önemlidir. Çoğu modern modem ve yönlendirici temel güvenlik duvarı özelliklerine sahiptir ancak yeterli koruma sağlamayabilir. Windows ve macOS işletim sistemleri yerleşik yazılım tabanlı güvenlik duvarları sunar ve mutlaka etkinleştirilmelidir. Akıllı ev cihazlarının artmasıyla, ev ağlarını korumak daha kritik hale gelmiştir ve bazı kullanıcılar ek olarak özel ev tipi güvenlik duvarı cihazları tercih etmektedir.

Firewall Kuralları Nasıl Test Edilir Ve Doğrulanır?

Firewall kurallarını test etmek için öncelikle küçük bir pilot grupla deneme yapılmalıdır. Belirli bir IP adresinden veya test kullanıcısından trafiği simüle ederek kuralın beklenen şekilde çalışıp çalışmadığı kontrol edilir. Güvenlik duvarı günlüklerinde bu test trafiğinin kabul edilip edilmediği veya reddedilip reddedilmediği izlenir. nmap gibi port tarama araçları veya curl gibi komut satırı araçları kullanılarak belirli portlara erişim denemeleri yapılabilir ve sonuçlar gözlemlenebilir.

Ssl Denetimi Neden Performansı Düşürür Ve Ne Zaman Kullanılmalıdır?

SSL denetimi, şifrelenmiş trafiği çözmek, içeriğini incelemek ve yeniden şifrelemek için yoğun CPU işlemi gerektirir, bu nedenle throughput'u önemli ölçüde azaltır. Örneğin FortiGate 40F modelinde SSL denetimi olmadan 5 Gbps throughput sağlanırken, SSL denetimi etkinleştirildiğinde bu 310 Mbps'e düşer. SSL denetimi, hassas veriler içeren kurumsal ortamlarda ve şifrelenmiş kanallar üzerinden gelen tehditleri tespit etmek için kritiktir. Ancak bankacılık, sağlık ve diğer gizlilik gerektiren siteler için SSL denetimi devre dışı bırakılmalıdır.

Bulut Tabanlı Güvenlik Duvarları Geleneksel Donanıma Göre Hangi Avantajları Sunar?

Bulut tabanlı güvenlik duvarları (FWaaS), donanım yatırımı ve fiziksel bakım gerektirmez, otomatik ölçeklendirme ile trafik artışlarına dinamik olarak yanıt verir ve merkezi yönetim sayesinde birden fazla lokasyonu tek noktadan kontrol etme imkanı sağlar. AWS Network Firewall ve Azure Firewall gibi çözümler, bulut ortamlarına native entegrasyon sunar ve yüksek kullanılabilirlik için tasarlanmıştır. Ayrıca düşük başlangıç maliyeti ve kullanıma dayalı fiyatlandırma modeli, özellikle küçük ve orta ölçekli işletmeler için avantajlıdır.

Henüz yorum yok.

Sohbete katıl. Yorumlar yayınlanmadan önce moderasyondan geçer.